随着Docker作为打包和部署软件应用程序的服务越来越流行,恶意攻击者正在利用对外暴露的API端口制作并发布感染了恶意软件的映像,用来进行分布式拒绝服务(DDoS)攻击和数字货币的挖矿。

根据Palo Alto Networks的Unit 42威胁情报团队发布的报告,这些Docker映像的目的是通过使用Docker容器部署数字货币矿工并利用Docker Hub来分发这些映像通过挖矿来获取收益。

Unit 42 研究人员说:Docker容器为打包软件提供了一种便捷的方式,这可以通过市场占有率的提高来证明。这与硬币挖掘相结合,使恶意行为者可以轻松地将其镜像分发到任何支持Docker的机器,并立即开始使用其计算资源进行挖取加密火币。

Docker是一个著名的Linux和Windows paas 解决方案,它使开发人员可以在包含的虚拟环境中部署,测试和打包其应用程序,从而将服务与主机系统隔离开来。他们继续前进。

现在被撤销的Docker Hub帐户名为: azurenql,由八个存储库组成,这些存储库托管六个恶意镜像,这些镜像可以挖掘 Monero(一种注重隐私的加密货币)。

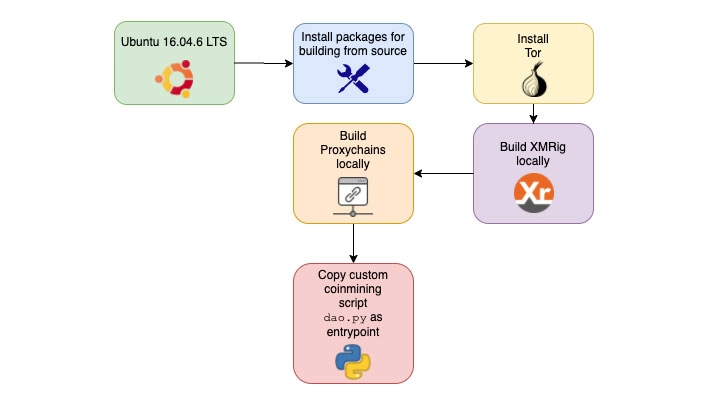

这些镜像后面的恶意软件作者使用Python脚本触发加密劫持操作,并利用了ProxyChains和Tor等网络匿名工具来逃避网络检测。

然后,镜像中的硬币挖掘代码利用了受感染系统的处理能力来挖掘区块。

自2019年10月开始以来,托管在此帐户上的镜像已被拉出200万次,其中一个钱包ID已经赚取了超过525.38 XMR(36,000美元)。

针对DDoS恶意软件的公开Docker服务器

在趋势科技研究人员发起的一项新的大规模扫描操作中,未受保护的Docker服务器受到至少两种不同类型的恶意软件(XOR DDoS和Kaiji)的攻击,以收集系统信息并进行DDoS攻击。

研究人员说:攻击者通常在扫描开放的Secure Shell(SSH)和Telnet端口后使用僵尸网络进行暴力攻击。现在,他们还正在搜索具有公开端口(2375)的Docker服务器。”

值得注意的是,XOR DDoS和Kaiji都是Linux特洛伊木马,以其能够进行DDoS攻击而著称,后者完全使用Go编程语言从头开始编写,以通过SSH蛮力攻击来瞄准IoT设备。

XOR DDoS恶意软件的工作方式是:搜索具有暴露的Docker API端口的主机,然后发送命令以列出目标服务器上托管的所有容器,然后用XOR DDoS恶意软件破坏它们。

同样,Kaiji恶意软件会在Internet上扫描端口2375暴露的主机,以部署执行Kaiji二进制文件的恶意ARM容器。

研究人员说:在XOR DDoS攻击渗透到Docker服务器以感染其上托管的所有容器的同时,Kaiji攻击部署了自己的容器来容纳其DDoS恶意软件。

此外,这两种恶意软件都收集详细信息,例如域名,网络速度,正在运行的进程的进程标识符以及发起DDoS攻击所需的CPU和网络信息。

研究人员总结说:恶意软件变种背后的威胁行为者会不断使用新功能升级其创作,以便他们可以对其他入口点进行攻击。

由于它们相对易于在云中部署,因此Docker服务器正成为公司越来越受欢迎的选择。但是,这些也使它们成为不断寻求可利用系统的网络犯罪分子的诱人目标。

建议运行Docker实例的用户和组织立即检查他们是否在Internet上公开API端口,关闭端口并检查是否遵循推荐的最佳实践。